Les cyberattaques progressent chaque année, tant en fréquence qu’en sophistication. Dans le même temps, les PME utilisent toujours plus d’outils numériques : cloud, télétravail, applications SaaS, accès distants. Cette transformation digitale accélérée expose les systèmes d’information à de nouveaux risques.

Face à cette réalité, la sécurité Zéro Trust s’impose comme un modèle moderne, pragmatique et efficace.

Contrairement aux approches traditionnelles basées sur un périmètre réseau fermé, la sécurité Zéro Trust part d’un principe clair : aucun utilisateur, aucun appareil et aucun flux n’est considéré comme fiable par défaut. Chaque accès doit être vérifié, contrôlé et justifié.

Pour une PME, adopter la sécurité Zéro Trust permet de réduire les risques d’intrusion, de protéger les données sensibles et de reprendre le contrôle sur l’accès aux applications critiques. Cette approche convient parfaitement aux environnements hybrides, où les collaborateurs travaillent depuis plusieurs sites, utilisent différents terminaux et accèdent aux ressources via le cloud.

Les principes fondamentaux de la sécurité Zéro Trust

Mise en œuvre concrète du principe Zéro Trust dans une PME

Cartographier les actifs et les accès

Toute démarche de sécurité Zéro Trust commence par une visibilité complète du système d’information.

Il faut d’abord inventorier l’ensemble des actifs numériques :

• postes de travail

• serveurs

• applications cloud

• bases de données

• données sensibles

Ensuite, il est essentiel d’identifier qui accède à quoi, à quel moment et depuis quel appareil.

Cette cartographie permet de repérer les accès inutiles, les privilèges excessifs et les comportements atypiques. Elle sert aussi de base pour appliquer le principe du moindre privilège : chaque utilisateur dispose uniquement des droits nécessaires à ses missions.

Pour aller plus loin, les PME peuvent classer leurs actifs selon leur niveau de criticité. Cette hiérarchisation aide à définir des règles d’accès plus fines et à concentrer les efforts de sécurité sur les ressources stratégiques.

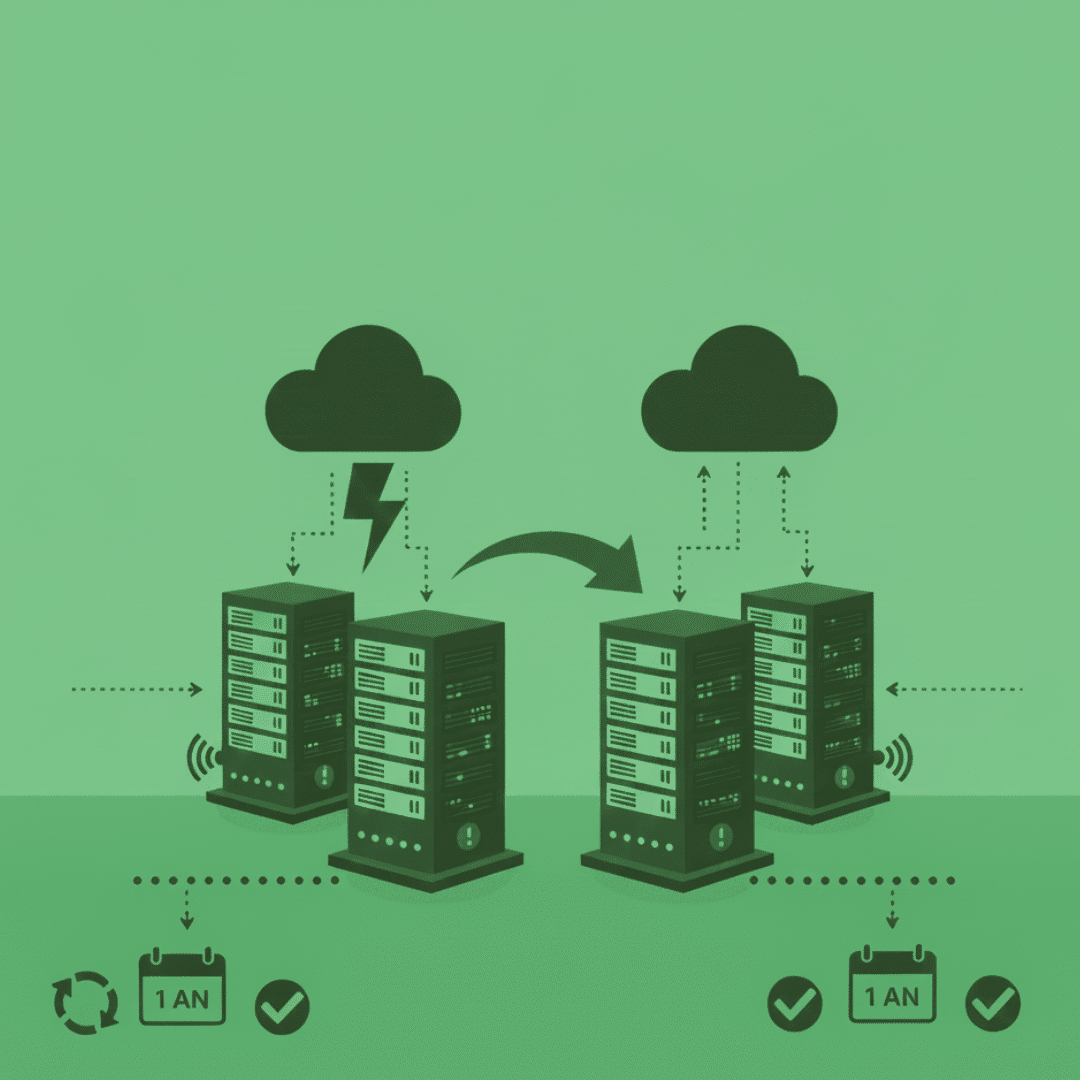

Segmenter le réseau et limiter les privilèges

La micro-segmentation constitue un pilier de la sécurité Zéro Trust.

Elle consiste à découper le système d’information en plusieurs zones indépendantes :

- réseau administratif

- environnement de production

- infrastructure cloud

- systèmes métiers

Chaque segment bénéficie de règles de sécurité spécifiques.

En parallèle, le principe du moindre privilège s’applique à tous les utilisateurs, prestataires et services. Personne ne possède plus de droits que nécessaire.

Cette combinaison réduit considérablement les risques. Même si un attaquant pénètre dans un segment, il ne peut pas se déplacer librement dans l’infrastructure.

Aujourd’hui, des outils automatisés permettent de gérer ces politiques d’accès de manière centralisée. Ils simplifient le travail des équipes IT et limitent les erreurs humaines.

Authentification et gestion des identités

Dans une stratégie de sécurité Zéro Trust, l’identité devient le nouveau périmètre.

L’authentification multi-facteurs (MFA) joue un rôle central. Elle ajoute une couche de protection supplémentaire au mot de passe, souvent insuffisant face aux attaques modernes.

Associée à une gestion centralisée des identités et des droits, elle garantit que chaque accès reste légitime, traçable et conforme aux politiques internes.

Certaines PME vont plus loin en déployant une authentification adaptative. Le niveau de vérification évolue selon le contexte : localisation inhabituelle, nouvel appareil ou comportement suspect.

Cette approche permet de renforcer la sécurité sans dégrader l’expérience utilisateur.

Surveillance continue et détection des anomalies

La sécurité Zéro Trust ne s’arrête pas à l’authentification. Elle repose sur une surveillance permanente du système d’information.

Cela inclut :

• l’analyse des flux réseau

• l’exploitation des journaux d’événements

• des alertes automatiques

• des tableaux de bord de supervision

Ces outils offrent une visibilité en temps réel sur les activités internes et externes.

Les équipes IT peuvent ainsi détecter rapidement les comportements anormaux, enquêter sur les incidents et intervenir avant qu’une vulnérabilité ne soit exploitée.

L’intégration d’outils d’analyse comportementale permet également d’identifier des schémas inhabituels, souvent invisibles avec des règles classiques.

Cette vigilance proactive renforce durablement la résilience de l’infrastructure.

Sensibilisation les équipes à la sécurité Zéro Trust

Même avec les meilleures solutions techniques, la cybersécurité reste une affaire humaine.

Les collaborateurs doivent comprendre les enjeux de la sécurité Zéro Trust et adopter les bons réflexes au quotidien.

Des formations régulières permettent de prévenir :

• le phishing

• les logiciels malveillants

• les mauvaises pratiques de mots de passe

• la manipulation risquée des données

Instaurer une culture de la sécurité favorise la détection rapide des comportements à risque et réduit significativement les erreurs humaines.

Des ateliers pratiques, des campagnes de sensibilisation ou des simulations d’incident rendent ces formations plus concrètes et plus efficaces.

Les bénéfices concrets de la sécurité Zéro Trust pour les PME

Adopter la sécurité Zéro Trust apporte des avantages mesurables :

• Réduction des risques d’intrusion grâce au contrôle systématique des accès

• Protection renforcée des données sensibles par la segmentation

• Visibilité complète sur les utilisateurs et les flux

• Conformité facilitée avec les exigences réglementaires

• Optimisation des investissements IT en priorisant les ressources critiques

Au-delà de la sécurité, cette approche améliore aussi la gouvernance du système d’information. Elle apporte plus de clarté, plus de maîtrise et moins d’interventions manuelles répétitives.

Pour les PME, la sécurité Zéro Trust devient ainsi un véritable levier stratégique, au service de la performance et de la continuité d’activité.